Wer auf allen seiner an das Active-Directory angebundenen Windows-Clients speziellen Nutzern lokale Adminrechte geben oder aufgrund neuer Sicherheitsrichtlinien der lokale Administrator umbenennen muss, kann auch diese Tätigkeiten mit den Gruppenrichtlinien schnell und einfach umsetzen.

In der Praxis würde man dafür nicht einzelne GPO’s machen sondern eher eine für Server und eine für Clients die gleich mehrere Dinge zum dem Thema regelt:

- lokalen Nutzer Administrator umbenennen

- spezielle lokale Nutzer deaktivieren

- spezielle AD-Gruppen zu der lokalen Gruppe „Administratoren“ hinzufügen und alle anderen Mitglieder entfernen

Inhaltsverzeichnis

lokalen Administrator oder Gast per Gruppenrichtlinie (GPO) umbenennen

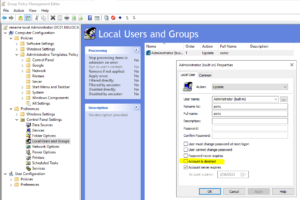

Wir legen uns ein neues Gruppenrichtlinien Objekt unterhalb der „Computers“ OU an und nennen es „rename local Administrator“.

Anschließend bearbeiten die die GPO und nehmen wir im Screenshot links dargestellt die Einstellungen vor.

Entweder benennen wir den bestehenden Nutzer „Administrator“ wirklich oder wie deaktivieren diesen

Computer Configuration > Preferences > Control Panel Settings > local Users and Groups

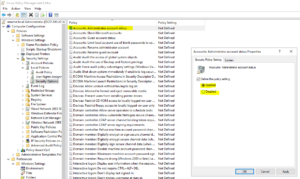

Das Selbe kann man auch etwas anders lösen über Computer Configuration > Windows Settings > Security Settings >Local Policies > Accounts: Rename Administrator Account

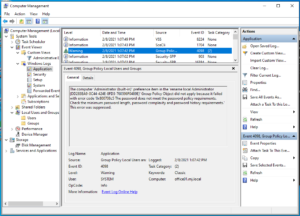

Achtung Fallstrick! Event ID: 4098: Beim Testen der GPO bin ich auf einen Fehler oder eher Phänomen gestoßen. Wenn der lokale Nutzer „Administrator (built-in)“ noch kein Passwort hat, wie es neu Neuinstallationen von Windows 10 der Fall ist, kann der Nutzer nicht umbenannt werden, weil das nicht vorhandene Passwort nicht den Passwortrichtlinien entspricht.

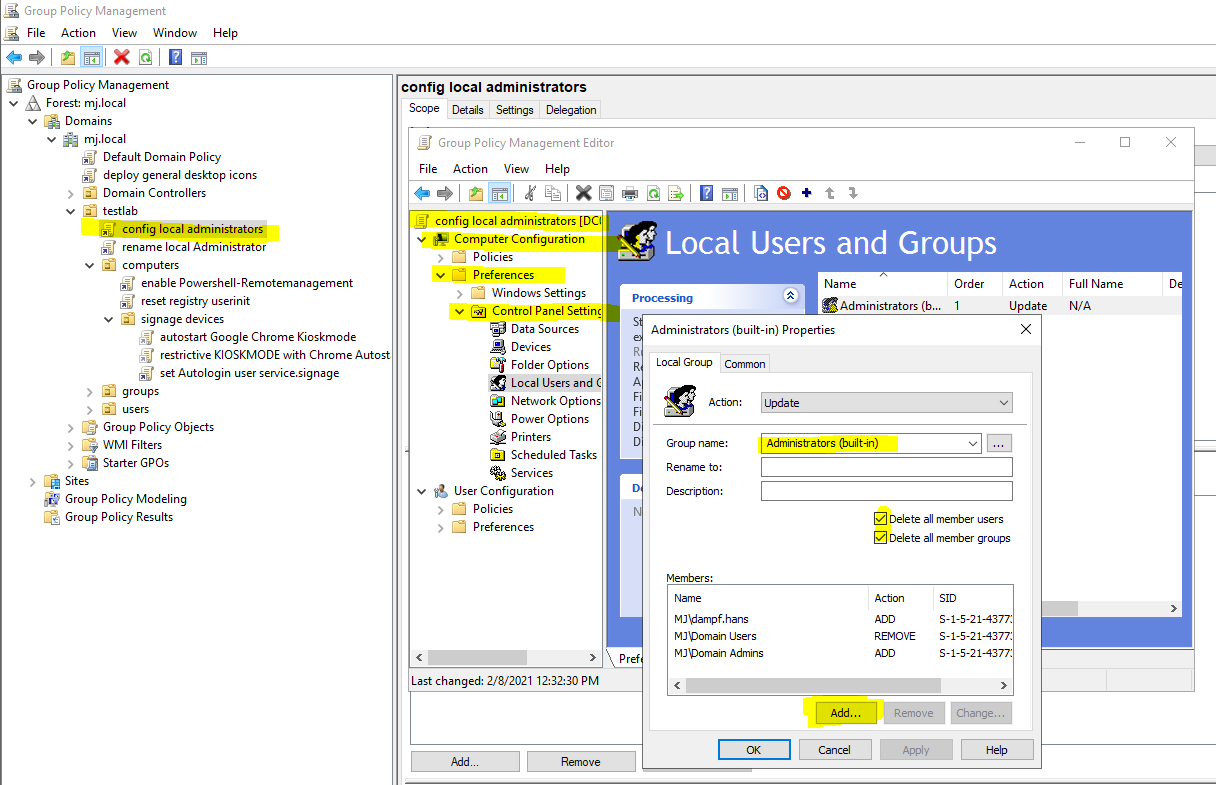

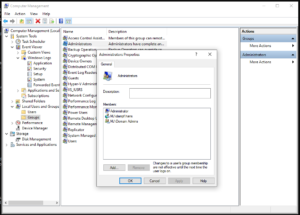

Nutzer zu der lokalen Administratoren Gruppe per Gruppenrichtlinie hinzufügen

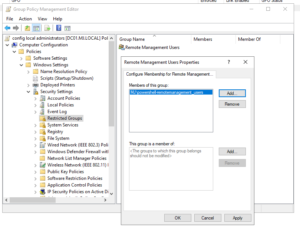

Auch hier für legen wir uns eine neue Gruppenrichtlinie „config local administrators“ an und bearbeiten die anschließend. Wichtig, ihr könnt nicht einfach beliebige Namen und Werte reinschreiben. Das wird nicht funktionieren. Ihr müsst tatsächlich im Bereich „Members“ auf „ADD“ und dann den korrekten Nutzer über den Button „…“ suchen!

An dieser Stelle könntet ihr auch mit dem Aktivieren der Checkbox „delete all member users / groups“ dafür sorgen, dass nur der eingestellte Nutzer oder eingestelle AD-Gruppen in der lokalen Gruppen sind. Lokale Manipulationen könnte darüber ausschließen!

Computer Configuration > Preferences > Control Panel Settings > local Users and Groups

lokalen Administrator Account und Gast Account deaktivieren

Wer die lokalen Accounts „Administrator“ und „Gast“ deaktivieren möchte, kann dies ebenfalls einfach per GPO erledigen.

Variante 1 – über Security Settings

Computer Configuration > Windows Settings > Security Settings >Local Policies > Accounts: Administrator account status

Variante 2 – über Local Users and Groups

Computer Configuration > Preferences > Control Panel Settings > local Users and Groups

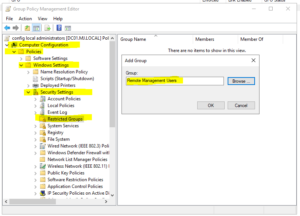

lokale restriktive Gruppen per Gruppenrichtlinie (GPO) bearbeiten

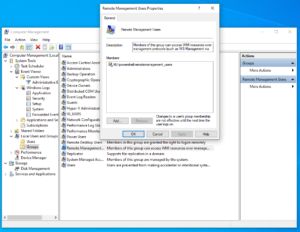

Natürlich kann man über die oben genannte Wege nicht alle lokalen Gruppen einer Windows-Maschine bearbeiten. Das wäre wohl zu einfach. Es gibt auch noch restriktive Gruppen zu denen die Remote-Desktop-User und Remotemanagement-Gruppen zählen.

In der GPO findet ihr die notwendigen Einstellungen Computer Configuration > Policies > Windows Settings > Security Settings -> restrictive Groups

Wie ihr bestimmten AD-Nutzern über eine AD-Gruppe erlaubt, remote Maschinen per Powershell zu beglücken, könnt ihr auf der folgenden Seite nachlesen